IDS & IPS cognitix Threat Defender

Performante Angriffserkennung für zuverlässigen Schutz von IT- und OT-Netzen

cognitix Threat Defender sorgt für die Sichtbarkeit des gesamten Netzwerkverkehrs und unterstützt die Netzwerksicherheit, indem er Angriffe identifiziert, Anomalien entdeckt und damit umfassenden Schutz vor Bedrohungen bietet.

Als Intrusion Detection System (IDS) erkennt cognitix Threat Defender Angriffsversuche und ermöglicht gezielte Gegenmaßnahmen. Mit Deep Packet Inspection identifiziert und prüft er Datenpakete und verhindert durch Mikrosegmentierung die Ausbreitung externer und interner Angriffe.

Im Bereich Response und Recovery reagiert cognitix Threat Defender als Intrusion Prevention System (IPS) auf Anomalien und liefert zusätzlich wertvolle Netzwerkinformationen für forensische Analysen.

Top Highlights

Signaturbasierte Angriffserkennung (IDS) in Echtzeit für IT- und OT-Netze

Blitzschnelle automatische Incident-Response durch dynamische Event Engine (IPS)

On-Premises-Betrieb sowie individuell erweiterbare Patterns, Policies und Module für vollständige Kontrolle und souveräne Datenhaltung

Ihre Vorteile auf einen Blick

- Intrusion-Detection und Filterung auf Netzwerkebene (Layer 2) und Anwendungsebene (Layer 7)

- Marktführende Echtzeit-Traffic-Datenbank mit über 3.700 Anwendungen/Apps und Protokollen

- Effiziente Angriffserkennung auf Basis von Signaturen, Regeln und Verhaltensanalysen mittels Baselining

Hochentwickelte Threat Detection Engine prüft Netzwerkverkehr durch Korrelation mit zehntausenden Bedrohungsindikatoren

- Hoher Informationswert durch übersichtliche grafische Auswertung, Logging und Drilldown Reporting

- Lokale sowie standortübergreifende Monitoring- und Reporting-Optionen durch einfache Anbindung von Drittsoftware

- Schnittstellen zur flexiblen Integration in Security Operation Center (SOC) und Anbindung an Alarming-, SIEM- und Monitoring Tools wie z. B. Splunk oder Elastic

- Unterstützung organisatorischer Prüfungen und Audits wie z. B. ISO, ISMS und IEC

- Schutz von Privatsphäre durch rechtssichere, DSGVO-konforme Anwendung

- Lösungs- und Einsatzkonzept erlauben kundeneigenen Betrieb und sichern so dem Anwender 100-prozentige Datenhoheit

- genua fördert die digitale Souveränität durch 100 % Backdoor-freie Entwicklung „Made in Germany“

Effektiver Netzwerkschutz

Maximale Verfügbarkeit und Sicherheit für Ihre Assets

Mit cognitix Threat Defender steigern Sie die Sicherheit und Verfügbarkeit von Assets in IT- und OT-Netzen innerhalb eines Intrusion-Detection-Ökosystems.

Als Intrusion Detection System (IDS) korrelliert cognitix Threat Defender den Netzwerkverkehr mit tausenden Angriffsmustern für eine zielsichere Angriffserkennung. Darüber hinaus ist optional eine Nutzung als Intrusion Prevention System (IPS) möglich, um Ihre Assets im Netzwerk jederzeit ohne manuelles Eingreifen zu schützen und Schäden zu verhindern.

Angriffserkennung & -abwehr

Korrelation von Netzwerkverkehr mit zehntausenden Bedrohungsindikatoren

IT-Teams müssen über die aktuelle Gefahrenlage ständig auf dem Laufenden bleiben, um ihre Infrastruktur optimal schützen zu können.

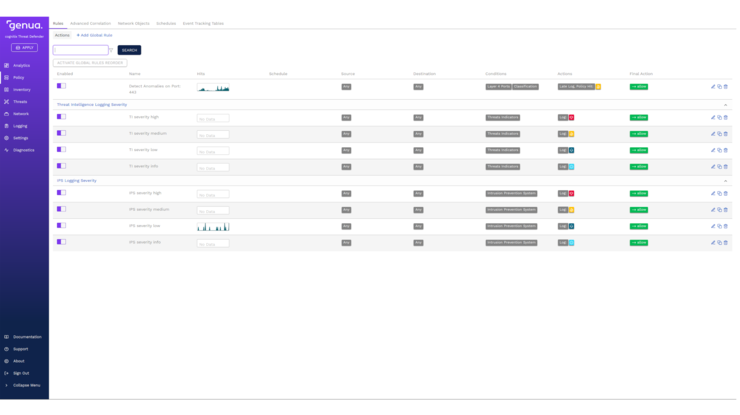

cognitix Threat Defender bietet eine umfangreiche Datenbank mit Bedrohungsindikatoren (IoC) sowie eine Suricata-kompatible IDS-Engine mit vordefiniertem und flexibel erweiterbarem Regelsatz. Datenbank und IPS-Regelsatz werden laufend aktualisiert.

Die Threat Detection Engine von cognitix Threat Defender gleicht den Datenverkehr im Netzwerk kontinuierlich gegen die Bedrohungsindikatoren und IPS-Regeln ab. Dies kann zum Zweck der Netzwerküberwachung (IDS) erfolgen, aber auch, um beispielsweise verdächtigen Traffic automatisiert zu blocken (IPS).

Einsatzbereiche

Angriffserkennung für Behörden, KRITIS und Unternehmen

Mit cognitix Threat Defender können Organisationen ihre IT-Sicherheitslage durch Sichtbarkeit, Situational Awareness und smarte Kontrollmöglichkeiten erheblich verbessern.

Einsatz als Sensor im IT-Grundschutz

Angriffserkennung: cognitix Threat Defender als Sensor im IT-Grundschutz

In einem gemäß IT-Grundschutz strukturierten Netzwerk einer Behörde, einer KRITIS-Organisation oder eines Unternehmens kann cognitix Threat Defender stufenweise die Sicherheit erhöhen. Als Grundlage für den internen Netzwerkschutz wird cognitix Threat Defender an der Firewall am Zonenübergang zum internen Netz platziert. Dort untersucht er tiefgehend den Datenverkehr auf Anomalien.

Für zusätzliche Transparenz und Sicherheit kann cognitix Threat Defender darüber hinaus in anfälligen Bereichen platziert werden – im Anwendungsbeispiel in der DMZ A sowie in den Netzsegmenten A und C. Wurden das Internet Frontend, die Server oder die Clients erfolgreich attackiert, lässt sich dies mit Hilfe von cognitix Threat Defender in Echtzeit nachvollziehen und der betroffene Bereich umgehend isolieren, um Lateral-Movement-Angriffe schnell einzugrenzen und zu stoppen.

Je nach Reaktionsstrategie kann die Abwehrmaßnahme durch einen Alarm (IDS) oder einen aktiven Eingriff (IPS) durch die betreffende Instanz von cognitix Threat Defender eingeleitet werden.

Einsatz als Sensor in OT-Netzen

Angriffserkennung: cognitix Threat Defender als Sensor in OT-Netzen

Mit zunehmender Verbreitung des Industriellen Internet der Dinge (IIoT) wird es immer wichtiger, Anomalien in Produktionsnetzen wie z. B. Schadprogramme und nicht autorisierte Aktivitäten zu erkennen.

Dazu sieht dieses Einsatzszenario Sensorik am Mirror-Port der Switches bezüglich Metadatenverkehr für die jeweils nächsthöhere Netzwerkebene vor. Auf Unternehmensebene werden die von den cognitix-Threat-Defender-Instanzen erfassten Sensordaten beispielsweise von einem Security Information and Event Management (SIEM) verarbeitet und ausgewertet.

Aufgrund gesonderter Sicherheitsvorkehrungen, wie z. B. mit Industrial Firewalls, die bestimmte Netzsegmente planmäßig isolieren, ist in diesem Szenario kein aktiver Eingriff durch cognitix Threat Defender als Intrusion Prevention System (IPS) erwünscht.

Testen Sie cognitix Threat Defender

Vereinbaren Sie mit uns eine Teststellung von cognitix Threat Defender, um Funktionen wie Angriffserkennung, automatisierte Reaktion auf Anomalien oder Mikrosegmentierung innerhalb Ihrer IT- und OT-Infrastruktur umfassend zu evaluieren. Wir bieten Ihnen Beratung, Produkteinweisung, Service und Support zur Umsetzung Ihrer individuellen Anforderungen. Kontaktieren Sie uns!

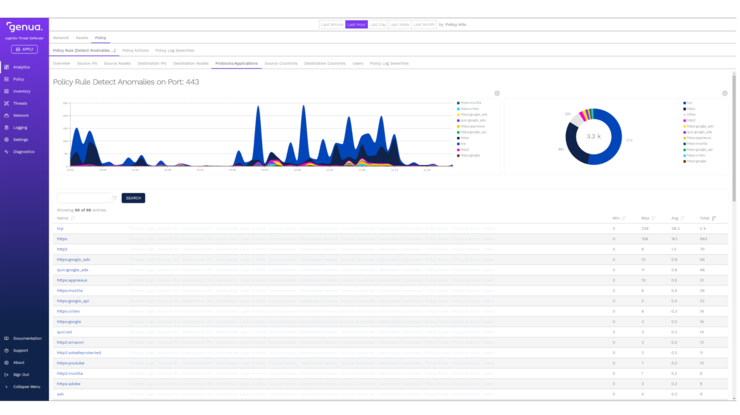

Umfassendes Monitoring

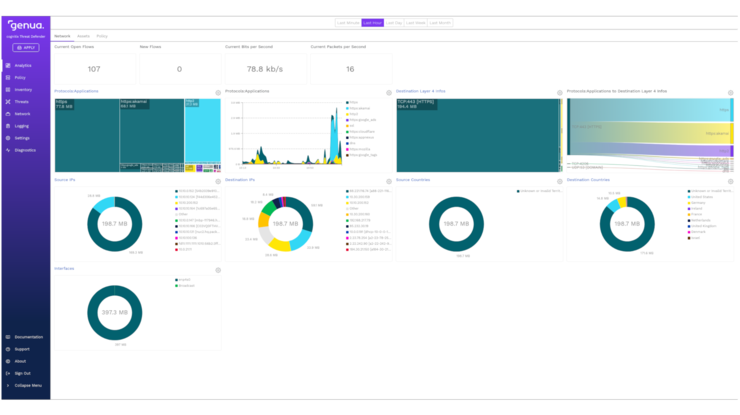

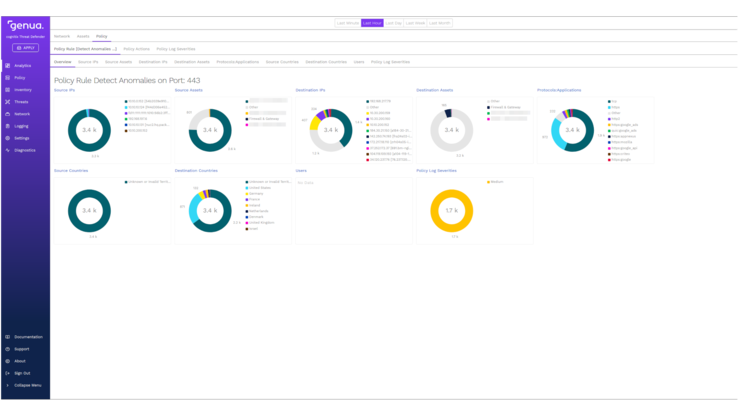

Umfassendes Monitoring: Detailierte Auswertungen und nahtlose Integration

In einer zentrale Übersicht mit moderner Benutzeroberfläche werden alle Netzwerkdaten zusammengeführt und visualisiert. Forensische Untersuchungen und schnelle Ursachenfindung werden unterstützt durch tiefgehende Analysen. Dank Drill‑Down‑Reporting lassen sich einzelne Ereignisse bis auf die Paketebene zurückverfolgen.

cognitix Threat Defender ermöglicht flexiblen Datenaustausch: Die gewonnenen Erkenntnisse können über standardisierte Schnittstellen direkt an vorhandene Alerting‑, SIEM‑ und Monitoring‑Lösungen (z. B. Splunk, Elastic) übermittelt werden. Das Monitoring funktioniert sowohl lokal als auch über mehrere Standorte hinweg, sodass Sie jederzeit den vollständigen Überblick über Ihr gesamtes Netzwerk behalten.

Neu: cognitix Threat Defender Protokolldatensensor

Das Erfassen aller Kommunikationsbeziehungen zwischen Netzwerkteilnehmern und das Ausleiten in ein SIEM ermöglichen eine Echtzeit-Gefahrenanalyse.

Werden für ein zentrales Sicherheitsmonitoring Daten verschiedener lokaler Netzwerke in einem SIEM korreliert, sollte die Datenerfassung in den Netzen mit einem möglichst rückwirkungsfreien und leichtgewichtigen Sensor erfolgen, der transparent arbeitet und flexibel integrierbar ist.

cognitix Threat Defender Protokolldatensensor erfüllt diese Anforderung. Er erfasst Metadaten aller Netzwerkdatenströme und stellt diese in einem optimierten Format, wie z. B. Elastic, für den direkten Import in ein SIEM bereit.