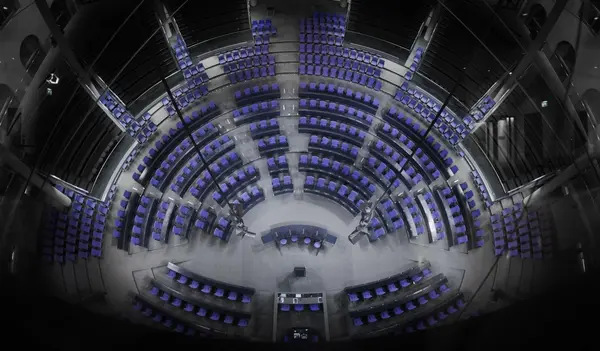

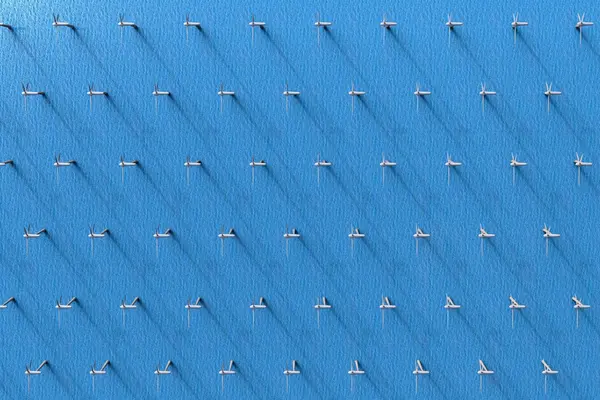

IT-Security-Lösungen für Industrie, KRITIS, öffentlichen Sektor und Geheimschutz: die Einsatzfelder von genua

Organisationen im privaten wie im öffentlichen Sektor sind auf einen wirksamen Schutz digitaler Infrastrukturen angewiesen, um gesellschaftliche Aufgaben sowie den Aufbau neuer Geschäftsmodelle souverän zu meistern.

Als integraler Bestandteil des IT-Security-Ökosystems in Deutschland sorgt genua in vier Einsatzfeldern für eine zukunftsorientierte IT-Sicherheit. Dabei verbinden wir als Tochterunternehmen der Bundesdruckerei langfristige strategische und finanzielle Stabilität mit Innovation und Forschungsintensität.